La nuova ondata globale di malware che prende di mira il mobile banking sta esponendo milioni di utenti a furti di dati e credenziali, sfruttando vulnerabilità introdotte dalla corsa all’innovazione digitale e dall’uso crescente di componenti software di terze parti.

Introduzione

Il mobile banking è diventato uno dei bersagli privilegiati della cybercriminalità globale. Una nuova e sempre più sofisticata ondata di malware sta colpendo banche, fintech e grandi marchi finanziari, esponendo dati sensibili, credenziali di accesso e, soprattutto, compromettendo la fiducia dei clienti. Ne consegue che è quanto mai necessario e strategico comprendere il funzionamento di queste minacce e individuare contromisure efficaci

Molte istituzioni finanziare, per rispondere alla spinta dell’innovazione digitale e alle aspettative sempre più elevate degli utenti, ricorrono a componenti software predefiniti e a pratiche di sviluppo assistite dall’intelligenza artificiale (IA). Se da un lato questo approccio accelera i cicli di rilascio delle applicazioni, dall’altro contribuisce ad ampliare la superficie di attacco del mobile banking, favorendo la velocità a scapito della sicurezza e aumentando l’esposizione a minacce malware.

È doveroso evidenziare che, sebbene queste integrazioni di terze parti contribuiscano a ridurre costi e tempi di consegna, aumentano esponenzialmente il numero di dipendenze all’interno delle applicazioni. Inoltre, tale catena di fornitura software sempre più estesa amplifica ulteriormente la superficie di attacco, offrendo agli attori malintenzionati nuove opportunità per individuare e sfruttare vulnerabilità.

Attacchi al mobile banking in costante crescita: lo rivela il rapporto di Zimperium

Gli attacchi al mobile banking sono in forte aumento secondo quanto si evince dal “2026 Mobile Banking Heist Report” di Zimperium, leader mondiale nella sicurezza mobile basata sull’IA.

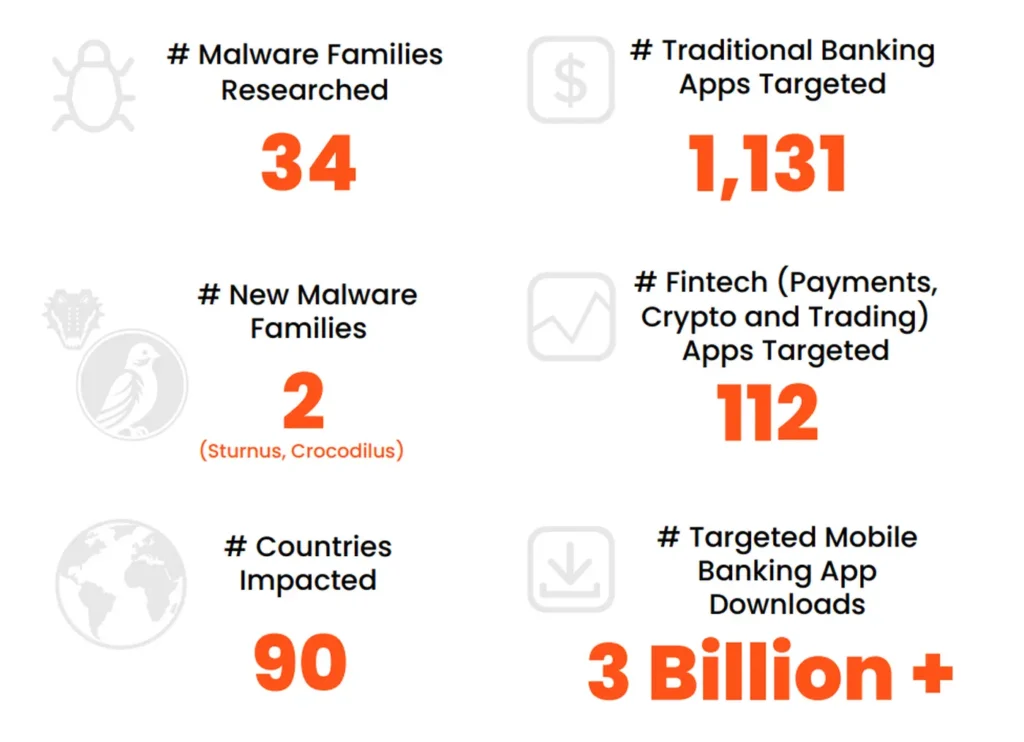

Una nuova ondata globale di malware sta prendendo di mira 1.243 marchi finanziari in 90 Paesi, con minacce che originano sempre più spesso dai dispositivi degli utenti. È quanto emerge dall’ultimo rapporto di Zimperium – leader mondiale nella sicurezza mobile basata sull’IA – che ha analizzato 34 famiglie di malware attive in grado di colpire applicazioni di mobile banking con oltre tre miliardi di download complessivi.

Lo scenario delineato è allarmante: secondo gli analisti, le campagne di attacco sono altamente industrializzate e su larga scala, progettate per sfruttare in modo sistematico le vulnerabilità delle app mobili e i comportamenti degli utenti. Un’evoluzione che conferma il salto di qualità delle strategie del cyber crime finanziario, oggi in grado di adattarsi e rinnovarsi più rapidamente rispetto alle difese bancarie tradizionali, complice la condivisione di codice malware e le basse barriere di ingresso per gli attaccanti.

Il rapporto evidenzia, inoltre, un aumento del 56% degli attacchi di trojan bancari su Android nel 2025 e una crescita del 271% dei pacchetti malware unici, che hanno raggiunto quota 255.090. Le frodi online sono aumentate del 21% tra il 2024 e il 2025, mentre uno su 20 tentativi di verifica è oggi considerato fraudolento. In questo contesto, l’80% delle frodi avviene tramite piattaforme online o mobili, confermando il ruolo centrale del mobile banking nell’ecosistema delle minacce.

Ad aggravare ulteriormente il quadro, oltre 1.200 applicazioni finanziarie risultano attualmente sotto attacco attivo, mentre le frodi guidate da malware registrano un incremento del 67% su base annua.

Ancora, gli attaccanti stanno sfruttando i punti deboli nelle applicazioni mobili: oltre il 60% delle app bancarie non è dotato di una protezione base per codice, permettendo ai criminali di ingegnerizzare i sistemi e personalizzare gli attacchi prima di prendere di mira gli utenti.

Malware sempre più sofisticati superano le difese tradizionali

Il malware moderno ha superato il semplice furto di credenziali, avverte Zimperium, consentendo agli attaccanti di prendere il controllo dei dispositivi mobili e di operare direttamente all’interno di sessioni di mobile banking legittime. Di conseguenza, le attività fraudolente risultano spesso indistinguibili dal comportamento normale degli utenti.

I malware più avanzati sono, infatti, in grado di intercettare codici di autenticazione, monitorare sessioni bancarie in tempo reale e replicare in modo convincente il funzionamento delle applicazioni ufficiali fino, in molti casi, ad assumere il controllo completo del dispositivo compromesso.

Secondo il report, tre famiglie di malware – TsarBot, CopyBara e Hook – concentrano oltre il 60% degli attacchi contro applicazioni bancarie e fintech. A queste si affiancano nuove varianti emergenti, come Sturnus e Crocodilus, che introducono tecniche particolarmente sofisticate, tra cui le modalità blackout, capaci di consentire transazioni fraudolente mentre il dispositivo appare inattivo o bloccato.

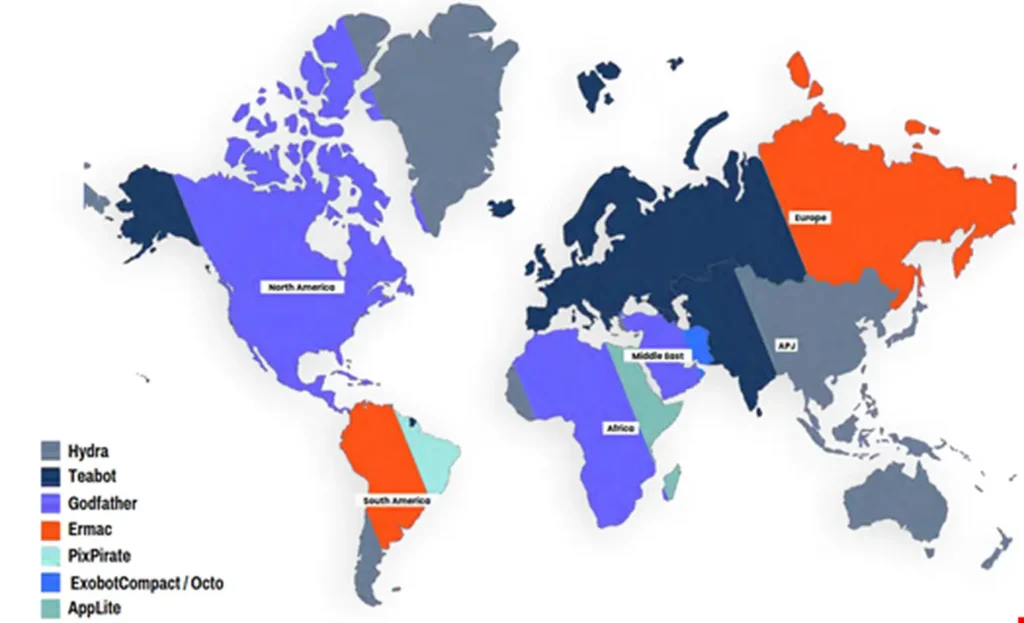

L’analisi di Zimperium evidenzia, inoltre, che la minaccia è globale ma distribuita in modo disomogeneo. Gli Stati Uniti risultano il Paese più colpito, con 162 app bancarie prese di mira, seguiti da Regno Unito (69), Spagna (65) e Italia (52). Anche i mercati in rapida digitalizzazione sono sotto forte pressione, in particolare India (42), Vietnam (23) e Malesia (17), a conferma di come l’espansione del mobile banking stia ampliando parallelamente la superficie di attacco.

Tipologia di malware – distribuzione geografica

Distribuzione geografica numero di entità finanziarie attaccate

Attacchi sempre più sofisticati con l’AI

Il reverse engineering delle app di mobile banking, che in passato richiedeva settimane di lavoro e competenze tecniche altamente specialistiche, può oggi essere completato in tempi drasticamente ridotti. L’evoluzione dell’IA consente, infatti, di analizzare e replicare rapidamente le applicazioni, rendendo gli attacchi più accessibili e scalabili.

Gli schermi sovrapposti fraudolenti vengono, ormai, personalizzati su larga scala; mentre il malware più avanzato sfrutta deepfake generati dall’IA per aggirare i processi di verifica eKYC (Electronic Know Your Customer), superando i controlli di onboarding su cui le banche hanno investito per costruire la fiducia, fin dalle prime interazioni con i clienti. Purtroppo, con l’avanzamento dell’IA, gli attacchi diventano più precisi, automatizzati e difficili da rilevare, al punto che il 76% dei team di sicurezza dichiara di non riuscire a tenere il passo.

Nuove capacità dei malware bancari

Le nuove capacità incorporate in questi moderni malware bancari cambiano radicalmente il modo in cui le frodi vengono eseguite e rilevate. Ma vediamo di che si tratta.

Acquisizione di account e transazioni – Il malware bancario moderno non si limita più al furto di password. Gli attaccanti sono oggi in grado di operare direttamente all’interno di sessioni bancarie legittime, sfruttando tecniche avanzate che includono:

- Furto dei cookie di sessione attiva, per aggirare l’autenticazione

- Intercettazione di messaggi cifrati provenienti da app come WhatsApp, Telegram e Signal

- Attacchi di NFC relay, utilizzati per dirottare o replicare transazioni

- Bypass dei controlli biometrici ed eKYC, anche in fase di onboarding

- Esecuzione di transazioni invisibili, mentre lo schermo del dispositivo appare bloccato, congelato o spento

Di fatto, queste tecniche consentono ai cyber criminali di portare a termine frodi all’interno di sessioni già autenticate, rendendo le attività malevole estremamente difficili da distinguere da operazioni legittime.

Controllo completo del dispositivo – Alcuni trojan bancari di nuova generazione operano ormai come strumenti di accesso remoto (RAT – Remote Access Tool), consentendo ai cyber criminali di assumere il pieno controllo dello smartphone della vittima. In particolare, gli attaccanti possono:

- Ottenere il controllo completo del dispositivo senza necessità di root

- Gestire da remoto tocchi, swipe e input all’interno delle app di mobile banking

- Camuffarsi da software di gestione o amministrazione del dispositivo, eludendo i controlli di sicurezza

Di fatto, quando il dispositivo è sotto controllo, gli attaccanti sono in grado di replicare in tempo reale il comportamento legittimo dell’utente, rendendo estremamente complesso distinguere un’attività fraudolenta da un’operazione autentica.

Persistenza ed evasione – Il malware moderno è progettato per rimanere non rilevato e operativo il più a lungo possibile all’interno dei dispositivi compromessi. Inoltre, gli attaccanti adottano tecniche avanzate che consentono di:

- Rilevare e aggirare gli ambienti di analisi e sandbox

- Disabilitare o eludere gli strumenti di sicurezza presenti sul dispositivo

- Nascondere l’icona dell’app malware, evitando che l’utente ne individui la presenza

- Installare il malware tramite applicazioni dropper, superando le limitazioni imposte dal sistema operativo

È importante notare che, più a lungo il malware rimane inosservato sul dispositivo, maggiore è la finestra temporale a disposizione degli attaccanti per eseguire frodi ripetute, monitorare l’attività dell’utente e sfruttare in modo prolungato l’accesso al mobile banking.

Estorsione finanziaria – Alcune famiglie di malware bancario integrano oggi moduli ispirati al ransomware, ampliando l’impatto degli attacchi oltre la sola frode economica. In questi scenari, gli attaccanti sono in grado di:

- Crittografare i file presenti sul dispositivo, rendendoli inaccessibili all’utente

- Richiedere pagamenti in criptovalute per il ripristino dell’accesso

- Modificare i pattern di sblocco o le credenziali del dispositivo, bloccando di fatto l’utente fuori dal proprio smartphone

La compromissione del dispositivo mobile, in questi casi, va oltre il danno finanziario diretto, traducendosi in interruzione dell’operatività del cliente, perdita di fiducia e significativi danni reputazionali per gli istituti finanziari coinvolti.

Best practice per le organizzazioni finanziarie

Di fronte a un malware sempre più sofisticato, automatizzato e guidato dall’IA, le istituzioni finanziarie devono ripensare la sicurezza del mobile banking come un insieme coordinato di controlli applicativi, runtime e di dispositivo, capaci di intervenire prima che la frode si manifesti nei sistemi core, come di seguito riportato.

Proteggere l’app dal reverse engineering – Si tratta dineutralizzare attacchi di precisione, sfruttamento delle API, bypass della logica di autenticazione e abuso dei flussi di business.

Gli attaccanti scaricano regolarmente le app di mobile banking dagli store pubblici e le sottopongono a reverse engineering per analizzare API, meccanismi di autenticazione, segreti incorporati e flussi transazionali.

Le famiglie di malware analizzate nel report dimostrano come queste informazioni vengano poi utilizzate per costruire attacchi mirati, adattati ai controlli specifici di ciascuna istituzione.

Ovvero, gran parte dell’“intelligenza” degli attacchi proviene direttamente dall’applicazione stessa.

Per ridurre questa esposizione, le banche dovrebbero adottare controlli in grado di:

- Rafforzare il codice contro reverse engineering e analisi statica

- Proteggere chiavi incorporate e logiche di business sensibili

- Prevenire manomissioni e riconfezionamento dell’app

- Rilevare strumenti di strumentazione, debugging e tecniche di hooking

Le istituzioni finanziarie, riducendo la trasparenza applicativa verso l’esterno, limitano la capacità di ricognizione degli attaccanti, interrompendo alla radice gli attacchi di precisione.

Proteggere l’integrità dell’app a runtime– Si tratta dicontrastare overlay fraudolenti, keylogging, intercettazione di OTP e autenticatori, furto di cookie di sessione, bypass biometrici ed eKYC, attacchi NFC relay ed esecuzione di transazioni invisibili.

Il malware bancario di nuova generazione non si limita più ad analizzare le applicazioni, ma interagisce con l’app di mobile banking durante la sua esecuzione. Di fatto, gli attaccanti iniettano overlay malevoli, intercettano i fattori di autenticazione, dirottano sessioni attive ed eseguono transazioni mentre l’app continua ad apparire legittima e perfettamente funzionante per l’utente.

Come si evince dal report di Zimperium, tali tecniche sono presenti in tutte le principali famiglie di malware analizzate e in ogni area geografica: gli attaccanti non forzano l’ingresso nei sistemi bancari, operano dall’interno dei flussi applicativi stessi.

Pertanto, per mitigare questo rischio, le istituzioni finanziarie dovrebbero adottare protezioni a runtime in grado di:

- Rilevare iniezioni di codice e tecniche di hooking a livello di processo

- Individuare in tempo reale abusi di overlay, keylogging e acquisizione di screenshot

- Identificare e interrompere la manipolazione delle sessioni prima dell’esecuzione delle transazioni

- Rilevare tentativi di relay NFC e dirottamento delle operazioni

Tali controlli impediscono che le frodi vengano eseguite all’interno dei flussi applicativi considerati affidabili, colmando il divario di visibilità che rende la frode mobile invisibile ai sistemi di rilevamento backend.

Rilevare e rispondere al rischio a livello di dispositivo – Si tratta di prevenire il controllo completo del dispositivo, l’accesso e il controllo remoto, le tecniche di persistenza ed elusione, il ransomware e il bypass eKYC supportato da deepfake.

Le applicazioni di mobile banking operano su dispositivi che le banche non possiedono né controllano direttamente. Pertanto, quando un attaccante ottiene l’accesso remoto completo allo smartphone della vittima, può controllare in tempo reale tap, swipe e input all’interno dell’app bancaria, operando come se fosse l’utente legittimo. I moduli ransomware, inoltre, possono crittografare i file del dispositivo ed escludere completamente il cliente dall’accesso ai servizi, generando un impatto che va ben oltre la frode finanziaria.

Purtroppo, a questo livello di compromissione, qualsiasi controllo applicativo o backend risulta progressivamente indebolito.

Pertanto, per ridurre questo rischio, le istituzioni finanziarie dovrebbero adottare controlli in grado di:

- Identificare dispositivi rootati, con jailbreak o comunque compromessi

- Rilevare la presenza di malware attivo e comportamenti coerenti con attività fraudolente sul dispositivo

- Monitorare e intercettare attività di tipo ransomware

- Applicare controlli di sessione adattivi, basati sulla postura di rischio del dispositivo in tempo reale

- Interrompere o rafforzare l’autenticazione delle sessioni ad alto rischio prima che la frode venga eseguita

Di fatto, una visibilità continua sul rischio a livello di dispositivo consente alle banche di intervenire in modo preventivo, bloccando le frodi prima che raggiungano i sistemi backend, anziché limitarsi a reagire quando il danno è già avvenuto.

Best practice per i clienti di mobile banking

Il comportamento degli utenti gioca un ruolo decisivo nella sicurezza del mobile banking. Adottare alcune semplici precauzioni consente di ridurre significativamente il rischio di compromissione dell’account e di frodi finanziarie.

In primis, è fondamentale diffidare da chiamate, messaggi o email non richieste che si presentano come comunicazioni ufficiali della banca. Gli istituti finanziari non chiedono mai credenziali, codici di sicurezza o informazioni sensibili tramite questi canali: link sospetti e richieste urgenti sono spesso il primo segnale di tentativi di phishing o smishing.

Un’altra misura essenziale riguarda l’installazione delle applicazioni bancarie esclusivamente dagli app store ufficiali. Le piattaforme certificate effettuano controlli di sicurezza e distribuiscono aggiornamenti regolari, riducendo il rischio di malware o di app contraffatte progettate per sottrarre dati e credenziali.

Inoltre, durante l’utilizzo delle app di mobile banking, è preferibile connettersi tramite rete cellulare, soprattutto quando ci si trova in luoghi pubblici. Le reti Wi Fi aperte o non protette possono essere facilmente intercettate; qualora non vi siano alternative, l’uso di una VPN affidabile rappresenta un ulteriore livello di protezione.

La gestione degli aggiornamenti svolge un ruolo cruciale: mantenere sempre aggiornati il sistema operativo dello smartphone e le applicazioni finanziarie consente di correggere vulnerabilità note e ridurre l’esposizione a malware e attacchi automatizzati.

È altresì raccomandato evitare dispositivi rooted o jailbroken, che, sebbene offrano maggiore libertà di configurazione, indeboliscono drasticamente i meccanismi di sicurezza e rendono più semplice l’installazione di malware persistente.

Ancora, l’utilizzo di un software di sicurezza o antivirus mobile contribuisce a individuare tempestivamente attività sospette e malware noti, offrendo una protezione aggiuntiva a livello di dispositivo.

Infine, la protezione dell’accesso all’account resta un pilastro della sicurezza. Password complesse e uniche, abbinate all’autenticazione a più fattori, riducono drasticamente il rischio di accessi non autorizzati. Pertanto, quando possibile, è preferibile utilizzare app di autenticazione dedicate anziché codici via SMS e attivare l’autenticazione biometrica sul dispositivo. È buona norma, inoltre, disconnettersi dall’app bancaria al termine di ogni sessione.

La parola ad un operatore di mobile cybersecurity

Secondo quanto sostiene Diego Fasano, Ceo di ERMETIX Mobile Security: “Il mobile banking sta entrando in una fase nuova: non stiamo più assistendo soltanto a un’evoluzione del malware, ma a una trasformazione strutturale del rischio.

Ritengo, infatti, che il punto centrale sia uno: oggi il dispositivo mobile non è più soltanto il terminale attraverso cui l’utente accede ai servizi bancari, ma è diventato il vero campo di battaglia. È lì che si concentrano le tecniche più evolute di frode, perché è lì che convivono identità digitale, credenziali, biometria, sessioni attive e comportamenti dell’utente”.

Fasano, inoltre, sottolinea: “Continuare a difendere soltanto il perimetro applicativo o i sistemi backend non basta più. Le banche e le fintech devono adottare un approccio che consideri il rischio mobile in tempo reale, integrando protezione dell’app, controllo dell’integrità del dispositivo e capacità di rilevare segnali deboli di compromissione prima che si trasformino in una frode conclamata. Per questo la mobile security non può più essere considerata una componente accessoria della strategia di difesa, ma deve diventare una priorità di business, di resilienza operativa e di compliance. Chi saprà proteggere il dispositivo, e non solo l’applicazione, avrà un vantaggio reale nella difesa dalle frodi di nuova generazione.”

Conclusione

La frode nel mobile banking ha ormai superato il paradigma tradizionale basato sul semplice abuso delle credenziali, spostandosi verso una compromissione profonda del dispositivo. I malware di nuova generazione operano all’interno di sessioni considerate legittime, si impersonano utenti reali, si adattano in tempo reale al contesto e si diffondono su scala globale. In questo scenario, per le istituzioni finanziarie lo smartphone non è più un canale periferico, ma rappresenta un ambiente primario di esecuzione della frode.

Di fatto, gli operatori finanziari che estendono la sicurezza direttamente all’app di mobile banking — rafforzandola contro il reverse engineering, proteggendone l’integrità a runtime e acquisendo visibilità preventiva sul rischio del dispositivo, prima che la frode raggiunga i sistemi core — risultano meglio preparati a contrastare frodi scalabili e a rispondere alle crescenti pressioni normative.

Tuttavia, allo stesso tempo, la sicurezza del mobile banking deve essere parte di un approccio più ampio, integrato con la resilienza delle reti, la gestione del rischio legato alle terze parti e l’intelligence sulle minacce a livello nazionale e geopolitico. Le istituzioni finanziarie che investono oggi in difese multilivello, nella modernizzazione dei sistemi di autenticazione e in capacità di risposta proattiva agli incidenti saranno più resilienti sia agli attacchi criminali sia alle campagne cibernetiche di più ampia portata.

Infine, anche i clienti svolgono un ruolo essenziale. La sicurezza del mobile banking non dipende da una singola tecnologia, ma da comportamenti consapevoli: evitare link sospetti, proteggere le credenziali, utilizzare reti sicure e abilitare l’autenticazione forte riduce in modo concreto il rischio di frodi e consente di utilizzare i servizi bancari digitali in modo più sicuro e affidabile.

La minaccia evolve rapidamente: non abbassare la guardia è oggi una necessità, non un’opzione.

Cybsec-news.it vi invita alla terza edizione della CYBSEC-EXPO, in programma a Piacenza dal 9 all’11 Giugno 2026.