Il settore sanitario, negli ultimi anni, ha adottato sempre più spesso le cartelle cliniche elettroniche (EHR), le tecnologie mediche e l’Internet of Things (IoT) per migliorare l’efficienza e la qualità dei servizi sanitari. Ciò ha dato origine all’Internet of Medical/Health Things (IoMT/IoHT) e all’adozione di servizi di telemedicina e assistenza sanitaria a distanza.

Tali progressi, sebbene offrano soluzioni convenienti per l’erogazione di assistenza sanitaria a distanza, introducono altresì nuove considerazioni e vulnerabilità in materia di cybersecurity per le strutture sanitarie, rendendo la cybersecurity una questione critica.

I cyber criminali prendono di mira le reti sanitarie a causa dei dati preziosi. Ne consegue che solide misure e framework di sicurezza informatica sono essenziali per prevenire gli attacchi informatici nei sistemi sanitari.

Un settore sotto assedio

Il settore sanitario continua a essere uno dei settori più attaccati a livello globale. Secondo Check Point Research, il settore sanitario e medico ha subito nei primi tre mesi di 2025 in media 2.309 tentativi di attacco settimanali per organizzazione. Si tratta di un aumento del 39% vs. stesso periodo del 2024.

La natura critica del sistema sanitario lo rende un bersaglio facile. Di fatto, sistemi critici come cartelle cliniche elettroniche, strumenti diagnostici e software di pianificazione possono essere resi inaccessibili, costringendo il personale a ricorrere a processi manuali. Ciò comporta ritardi nei trattamenti, riprogrammazioni delle procedure e deviazioni di emergenza: fattori che possono avere un impatto diretto per i pazienti in termini di esiti, incluso un aumento dei tassi di mortalità.

L’FBI e l’INTERPOL e altre autorità avvertono da anni che gli autori delle minacce considerano ospedali e operatori sanitari come obiettivi primari per le estorsioni. Ovvero,i criminali informatici colpiscono dove la posta in gioco, e i guadagni, sono più alti.

È doveroso evidenziare che molte violazioni sanitarie iniziano con phishing, sistemi non aggiornati o reti non configurate correttamente. La prevenzione è del tutto possibile, ma ad oggi purtroppo non è una priorità. Inoltre, violazioni ripetute possono indebolire la resilienza a lungo termine di un ospedale, rendendolo un facile bersaglio per attacchi futuri, oltre ad erodere le fondamenta dei sistemi sanitari pubblici.

Alla base delle cause principali degli attacchi andati a buon fine c’è la mancanza di igiene informatica. Di fatto, le organizzazioni sanitarie spesso si caratterizzano per: infrastrutture frammentate e obsolete, un mix di sistemi legacy e la maggior parte dei dispositivi medici non è progettata tenendo conto della sicurezza e molti non sono nemmeno monitorati attivamente dai team IT. Ne consegue che la superficie di attacco cresce più rapidamente di quanto possa essere protetta con i mezzi tradizionali.

Statistiche degli attacchi al settore sanitario

Il settore sanitario è il più colpito dagli attacchi informatici – secondo quanto si evince dal Check Point Research- con circa il 90% delle istituzioni che ha segnalato almeno una violazione della sicurezza negli ultimi anni. Di fatto, il 2024 ha registrato il numero più alto di attacchi informatici nel settore, con un aumento del 300% dal 2015. Tale tendenza potrebbe peggiorare quest’anno, con attacchi informatici di alto profilo basati sull’intelligenza artificiale.

Inoltre, secondo il rapporto di IBM “Cost of data breach 2024”, oltre al costo umano, i costi finanziari degli attacchi cyber per gli operatori sanitari hanno superato i 9,77 milioni di dollari per violazione, i.e. il 67% in più rispetto alla media globale.

Report dell’Agenzia della Cybersecurity Nazionale (ACN) – “La minaccia cibernetica al settore sanitario: analisi e raccomandazioni”

Il recente report pubblicato da ACN evidenzia quanto segue:

- Tra il 2022 e il 2023 si sono registrati 45 eventi cyber nel settore sanitario, con un aumento del 50% nel 2023 rispetto al 2022. Il 47% di questi eventisono stati incidenti che hanno effettivamente compromesso i servizi sanitari, causando blocchi e rischi per la privacy dei pazienti.

- Tra il 2023 e il 2024, la situazione è ulteriormente peggiorata: gli eventi cyber sono saliti a 84, con un aumento del 111% rispetto all’anno precedente, confermando la tendenza al rialzo nel settore.

- Nel 2024, il CSIRT Italia ha censito 57 eventi, rispetto ai 27 del 2023. Anche gli incidenti sono aumentati sensibilmente, passando da 12 a 55.

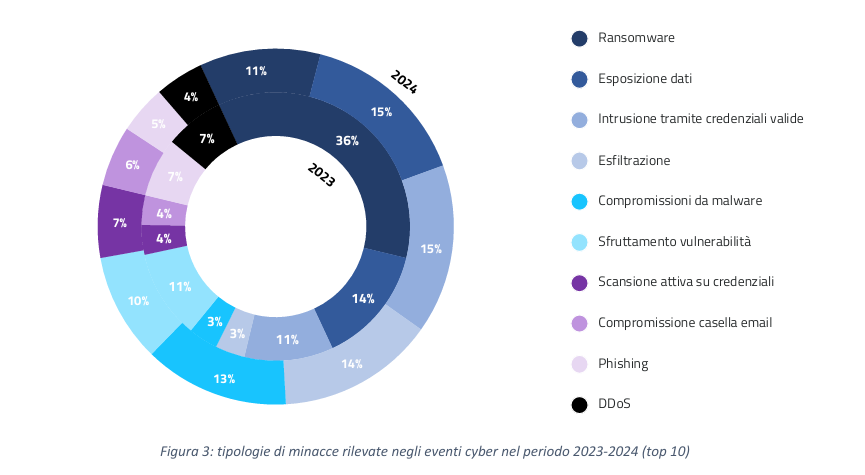

- Dall’analisi degli 84 eventi cyber del biennio 2023-2024 emergono le principali tipologie di minacce (vedi Figura 3): esposizione di dati (divulgazione non autorizzata di dati personali); accessi non autorizzati tramite credenziali valide; compromissioni da malware; attacchi ransomware, che si confermano tra i più impattanti, in grado di compromettere la disponibilità dei sistemi informativi e la continuità operativa delle strutture sanitarie.

In particolare:

- I ransomware rappresentano l’11% degli eventi nel 2024 e ben il 36% nel 2023.

- Le attività di esposizione dati e intrusione tramite credenziali valide sono state presenti nel 15% degli eventi del 2024.

- L’esfiltrazione di dati ha interessato il 14% degli eventi del 2023.

- Le compromissioni da malware hanno caratterizzato il 13% degli eventi nel 2024.

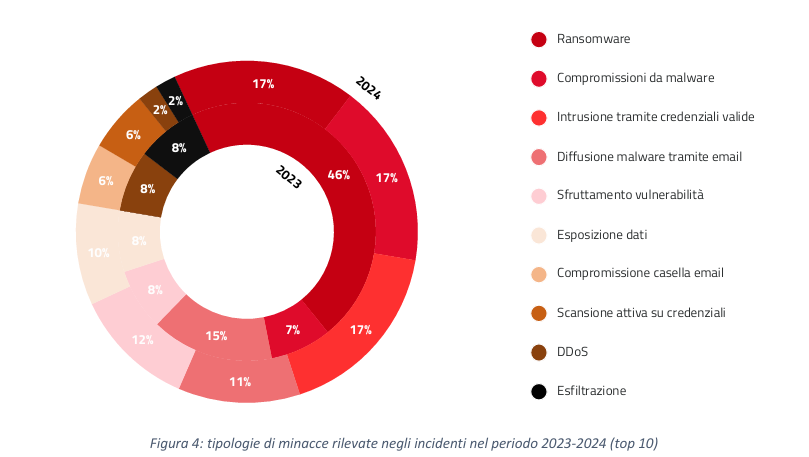

Anche l’analisi degli incidenti (Figura 4) conferma questo andamento:

- I ransomware sono la tipologia di incidente più frequente: 17% nel 2024, 46% nel 2023.

- Le compromissioni da malware e le intrusioni con credenziali valide rappresentano ciascuna il 17% degli incidenti nel 2024.

- La diffusione di malware tramite e-mail costituisce l’11% degli incidenti del 2024.

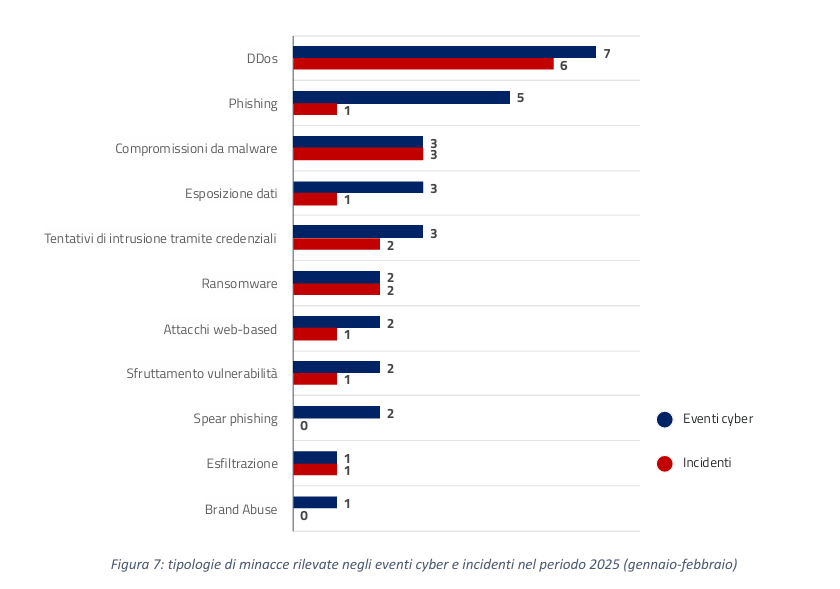

Nel primo trimestre del 2025, il numero di eventi cyber è più che raddoppiato rispetto allo stesso periodo del 2024: 21 eventi contro 10. Anche gli incidenti sono quasi raddoppiati, passando da 6 a 11.

In Figura 7 vengono illustrate le principali minacce cibernetiche rilevate nei primi tre mesi del 2025 e, precisamente:

- Attacchi DDoS

- Compromissioni da malware

- Intrusioni tramite credenziali valide

Principali bad practices e relative contromisure

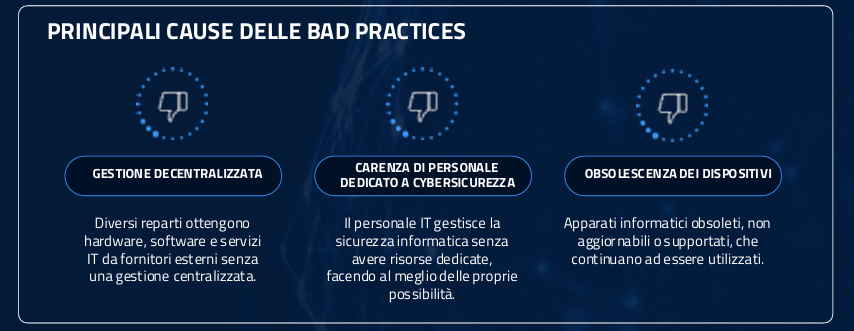

Il report di ACN rivela, altresì, che gli attacchi informatici alle infrastrutture digitali del settore sanitario sono favoriti da tre condizioni critiche comuni alla quasi totalità delle strutture:

- Gestione decentralizzata dei sistemi digitali – All’interno della stessa struttura, reparti e uffici acquistano autonomamente hardware, software e servizi IT da fornitori terzi, senza un coordinamento centrale. Ovvero, manca una politica unificata che definisca processi, regole, strutture e strumenti per guidare le decisioni IT. Il risultato è una eterogeneità tecnologica, con sistemi diversi tra reparti e assenza di pratiche di sicurezza coerenti.

- Obsolescenza dei dispositivi – Gli apparati medicali hanno un ciclo di vita lungo che supera quello delle tecnologie di sicurezza. Di fatto, si continuano a utilizzare sistemi obsoleti, non aggiornabili e non più supportati dai produttori, perché la manutenzione evolutiva è considerata troppo onerosa. Ciò blocca l’evoluzione dell’ecosistema IT, impedendo, ad esempio, l’eliminazione di protocolli vulnerabili.

- Carenza di personale specializzato in cybersicurezza – Spesso non è presente personale dedicato alla sicurezza informatica. La sicurezza viene gestita da personale IT non specializzato, che opera al meglio delle proprie possibilità ma senza competenze specifiche in cybersecurity.

Le tre criticità sopra elencate alimentano l’adozione di bad practices, ovvero comportamenti e configurazioni scorrette che hanno permesso accessi non autorizzati e causato impatti rilevanti.

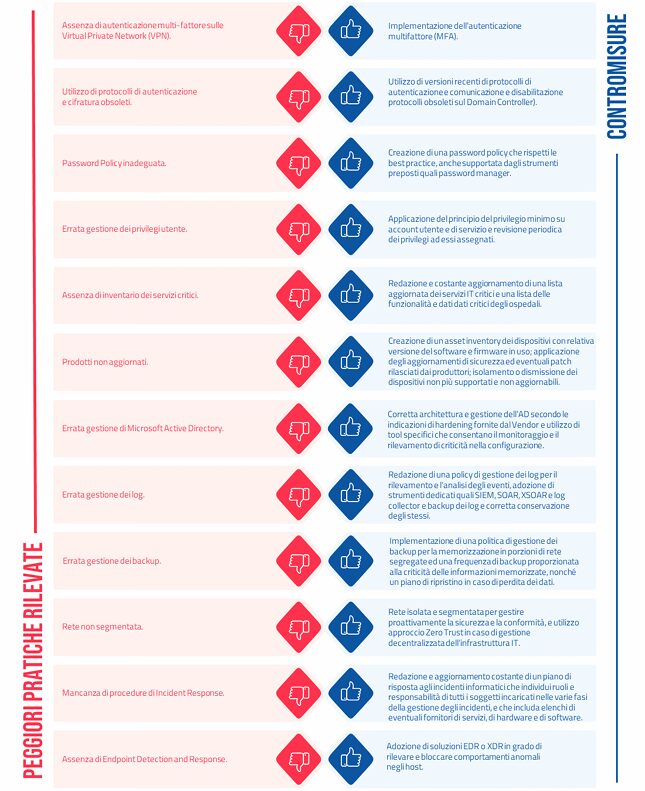

Il report di ACN riporta la seguente tabella con le principali bad practices rilevate e le raccomandazioni associate per mitigarne i rischi.

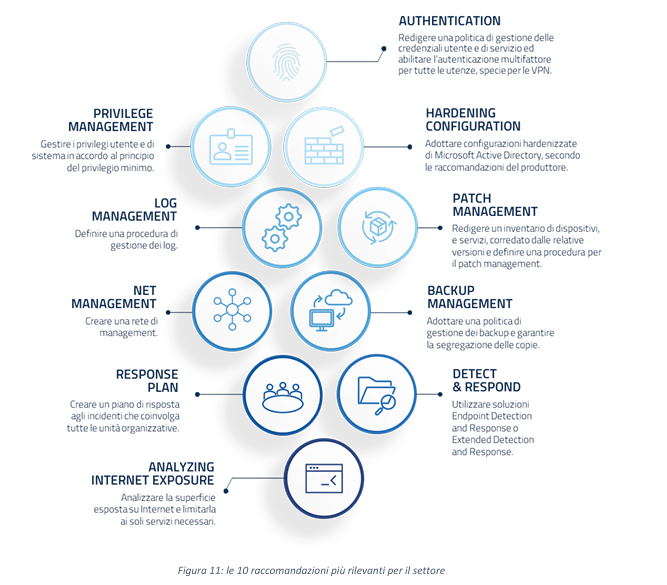

Di fatto, sulla base delle attività condotte dall’ACN e dei risultati del monitoraggio proattivo nel settore sanitario, l’Agenzia raccomanda l’implementazione di n. 10 specifiche pratiche di sicurezza (vedere figura seguente), che potrebbero portare a un sensibile miglioramento della postura di sicurezza delle strutture sanitarie.

Tali raccomandazioni risultano più efficaci e sostenibili se supportate da una governance centralizzata della cybersecurity e dell’IT, che garantisca:

- Separazione dei ruoli e delle responsabilità (Segregation of Duties)

- Un approccio programmatico, strutturato e integrato

- Una strategia fondata sulla gestione del rischio

Pertanto, sarà possibile ridurre concretamente il rischio di incidenti informatici solo attraverso: la definizione di un assetto organizzativo chiaro, con ruoli e responsabilità ben delineati; l’attivazione di processi di sicurezza efficienti; l’adozione di soluzioni tecnologiche adeguate.

Conclusione

L’aumento degli attacchi informatici impone una risposta forte e coordinata, che coinvolga istituzioni, strutture sanitarie e operatori del settore.

È fondamentale:

- Investire in tecnologie sicure

- Formare esperti in cybersicurezza

- Sensibilizzare il personale sanitario sull’importanza della protezione dei dati

Di fatto, solo attraverso queste azioni sarà possibile costruire un sistema sanitario più resiliente e sicuro, in grado di resistere alle minacce informatiche e garantire la continuità dei servizi ai cittadini. Inoltre, è sempre più evidente che si tratta di raggiungere la cyber resilience quale calibrata sintesi dell’implementazione dei principi di risk management, business continuity e cybersecurity che contribuiscono a rendere gli ecosistemi sanitari conformi alle normative vigenti, quali GDPR, NIS2 e Cyber Resilience Act.

Cybsec-news.it vi invita alla seconda edizione della CYBSEC EXPO, in programma a Piacenza dal 21 al 23 Maggio 2025.